En los últimos meses, los últimos años, hemos visto como grandes empresas como Telefónica, la Cadena SER, la consultora Everis, Altran en Francia, ayuntamientos como el de Jerez o el de Baltimore, entre otros, han sido atacados por una clase específica de malware llamado «ransomware».

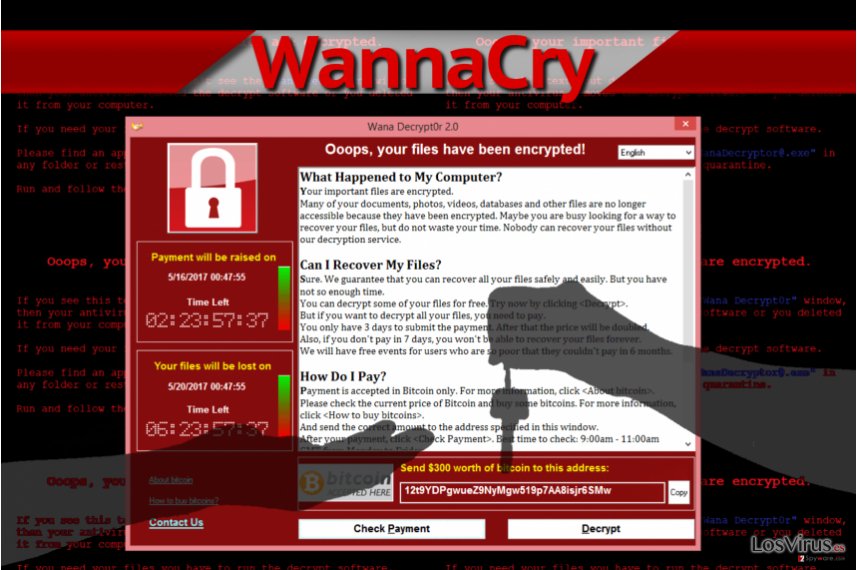

El ransomware o «programa de secuestro» es activado por el propio usuario mediante técnicas de engaño o de ingeniería social, normalmente como fichero adjunto, o bien descargado de un sitio web. Tras su activación por parte del usuario, recorre todas las carpetas y subcarpetas de cada una de las unidades de dicho equipo: unidades extraíbles, unidades de disco fijo y unidades de red. Encripta -transforma el contenido del fichero en un otro protegido por una clave prácticamente indescifrable- cada uno de los ficheros de cada carpeta, dejando normalmente instrucciones de pago para que el usuario pueda recuperar sus datos. Sobra indicar que nunca debe pagarse este rescate: nos quedaremos sin dinero y sin datos. Algunos de los virus más conocidos de esta categoría son el WannaCry, Ryuk o Robbin Hood.

Este procedimiento recién explicado es el procedimiento general. Hay cientos de variantes, cada una con sus peculiaridades. Desde la extensión de los ficheros encriptados, las instrucciones de pago, el formato en el que se dejan dichas instrucciones (HTML, texto plano, etc.) o la cantidad de ficheros encriptados, la facilidad de propagarse o el tiempo de incubación. Para ser más infecciosos y tardar menos, es habitual que sólo se encripten ficheros de datos, como aquellos con extensión txt, pdf, xlsx, docx, jpg, html, etc., e ignorar ejecutables (exe) o librerías de enlace dinámico (dll). En resumen, es altamente destructivo

¿Qué opciones tenemos frente al ransomware? La más importante de todas las acciones preventivas es tener una buena política de copias de seguridad. Según la naturaleza de los datos a proteger, será conveniente una política de fotos fijas (por ejemplo, copias diarias de los datos a la misma hora), un volcado de datos en alguna nube externa tipo Dropbox o Google Drive, o bien, un sistema de sincronización de carpetas entre equipos creando nuestra propia nube (preferiblemente con control de versiones), evitándonos complicaciones con la protección de datos, por ejemplo.

Además, es fundamental tener un sistema antivirus en condiciones, ya sea individual de PC, para equipos particulares, a nivel de proveedor de correo electrónico, firewall de empresa, o complementando todos estos.

Otras opciones más imaginativas pasan por suprimir el acceso a carpetas compartidas. Son preferibles soluciones cliente-servidor a aplicaciones que accedan a datos en red.

Globb Security – Estos son los cinco tipos de ransomware que más afectan a los usuarios

El País – Informe sobre amenzas cibernéticas

Proofpoint Q3 2019 Threat Report

Deja una respuesta